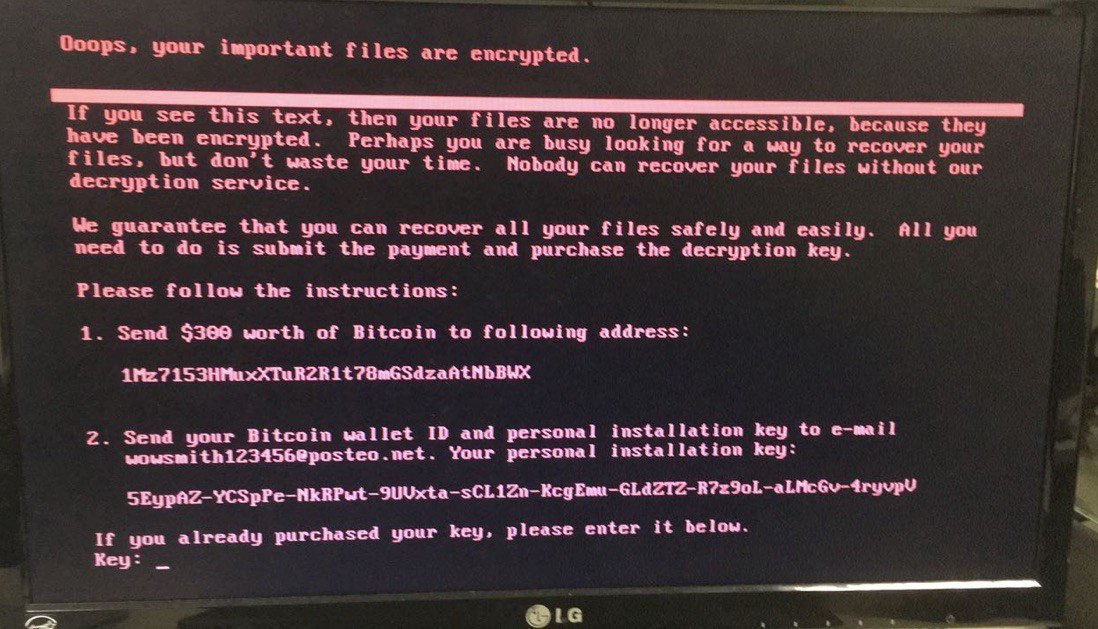

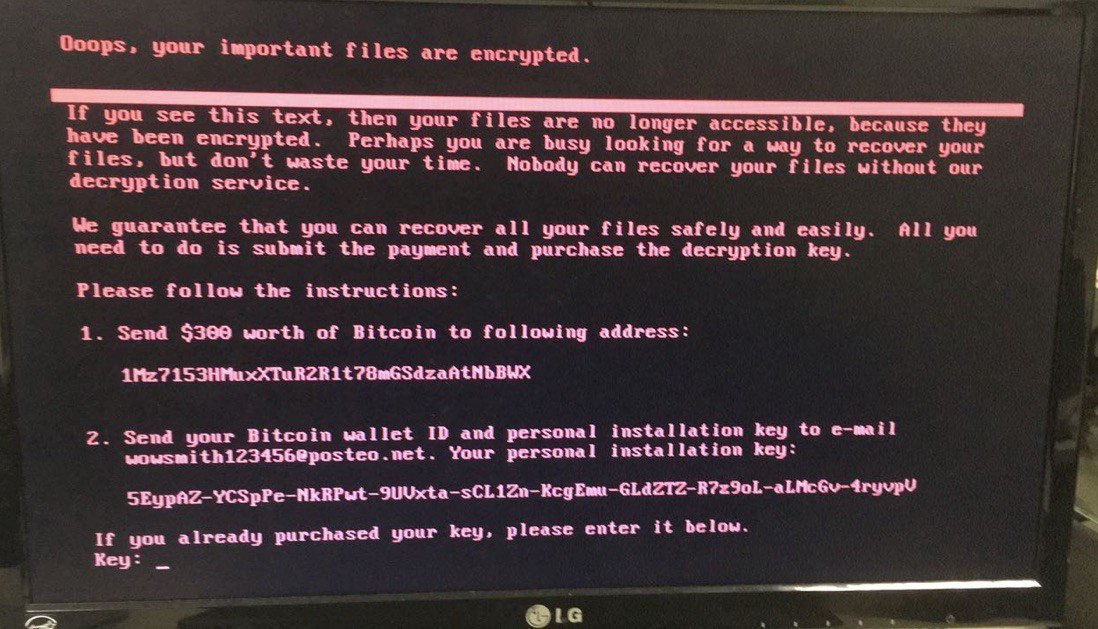

Ataques com variante do ransomware Petya são registrados em diversos países

Segundo o CERT da Ucrânia, o canal inicial para a disseminação da ameaça seria a execução de anexos maliciosos enviados por e-mail

Ataques com variante do ransomware Petya são registrados em diversos países

Segundo o CERT da Ucrânia, o canal inicial para a disseminação da ameaça seria a execução de anexos maliciosos enviados por e-mail

Assine a nossa Newsletter